RangeeOS - TPM Herausforderungen und Lösungen

Ab RangeeOS 13 verwendet das System zur Verschlüsselung sensibler Daten ein zertifikatsbasiertes, TPM-gestütztes Verfahren. Beim ersten Start prüft das OS automatisch, ob ein funktionsfähiges TPM-Modul vorhanden ist. Ist dies nicht der Fall, wird ein reguläres Zertifikat ohne TPM-Unterstützung zur Datenverschlüsselung genutzt.

Die Verwendung eines TPM-Moduls schützt Ihre Daten vor dem Auslesen über fremde Hardware, kann jedoch in bestimmten Szenarien zu Problemen führen. Nachfolgend finden Sie mögliche Herausforderungen sowie entsprechende Lösungen.

Herausforderungen

RangeeOS auf USB-Stick

Wenn RangeeOS von einem USB-Stick gestartet und auf unterschiedlicher Hardware betrieben werden soll, muss die Nutzung eines Verschlüsselungszertifikats ohne TPM explizit erzwungen werden. Diese Option muss pro USB-Stick einmalig ausgeführt werden.

TPM-Schlüssel werden „vergessen“

Insbesondere bei älteren Geräten kommt es vor, dass ein gültiges TPM-Modul gemeldet wird und die Erstellung eines TPM-gestützten Zertifikats zunächst erfolgreich ist, dieses aber anschließend nicht mehr zur Entschlüsselung genutzt werden kann. In diesem Fall muss die Nutzung des TPM-Moduls für die Verschlüsselung manuell deaktiviert werden.

Lösungen

Bei Problemen mit dem TPM-Modul muss dessen Nutzung deaktiviert werden.

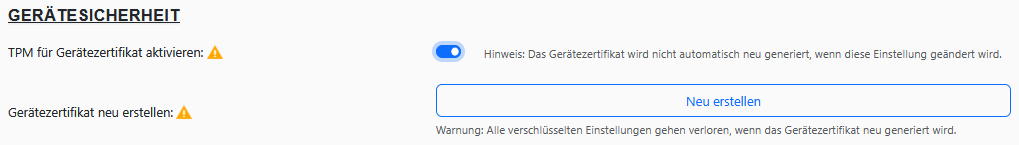

Deaktivieren bzw. „Verstecken“ des TPM-Moduls im Geräte-BIOS

Wird RangeeOS anschließend neu installiert, erzeugt das System automatisch ein Zertifikat ohne TPM-Unterstützung. Ist das OS bereits installiert, muss das Zertifikat einmalig über System -> Bootloader -> Gerätezertifikat neu erstellen neu generiert werden. Die Option *TPM für Gerätezertifikat aktivieren* muss dabei nicht zwingend deaktiviert werden – sobald das Gerät kein TPM-Modul mehr erkennt, greift automatisch der Fallback auf ein nicht TPM-gestütztes Zertifikat.

Erzwingen der Zertifikatserstellung ohne TPM

Alternativ kann das OS angewiesen werden, das TPM-Modul grundsätzlich nicht zu verwenden. Deaktivieren Sie hierzu die Option System -> Bootloader -> TPM für Gerätezertifikat aktivieren und führen Sie anschließend Gerätezertifikat neu erstellen aus.

Die Optionen zur Steuerung der TPM-Nutzung erfordern die Aktivierung des Expertenmodus der Kommbox.